Woher haben die Hacker meine Daten? Diese Frage bewegt Internetnutzer, wenn wieder eine Spam-Mail mit zahlreichen persönlichen Daten im Postfach liegt. Wir geben in diesem Artikel eine Antwort und erklären, wie Sie herausfinden, ob Ihre Daten gestohlen wurden.

Immer häufiger werden betrügerische E-Mails mit persönlichen Daten des Empfängers versendet. Das macht viele Internetnutzer stutzig und immer wieder stellen diese die gleiche Frage. Wo zum Teufel haben die Betrüger meine Daten her? Die Frage ist berechtigt und häufig sind die Empfänger solcher Spam-Mails besorgt. Schließlich reichen die genannten Daten, die auch noch stimmen, von Vorname, Nachname über die komplette Adresse bis hin zu Telefonnummern und IBAN-Nummern der Hausbank.

Die Antwort auf die Frage ist einfach wie schwer und sie trägt nicht zur Beruhigung der Internetnutzer bei. Woher die Daten genau stammen, ist oft nicht zu ermitteln. Fakt ist, dass die meisten Daten aus Datendiebstählen bei großen Unternehmen und Onlinediensten stammen. Wir haben beispielsweise über den Datendiebstahl bei YouNow und den mehrfachen Datenskandal bei Yahoo berichtet. Doch über die genaue Quelle der gestohlenen Daten kann oft nur spekuliert werden. Fakt ist, die meisten Daten stammen aus Datendiebstählen von Hackern, die im Internet meistbietend verkauft oder gar veröffentlicht werden. Nur selten werden die Daten von Unternehmen verkauft. Gewinnspiele sind allerdings auch immer häufiger eine Datenquelle für unlautere Zwecke.

Welche Daten werden eigentlich gestohlen?

Wenn Hacker auf digitalem Weg in Unternehmen eindringen und Daten stehlen, dann geht es oft um vertrauliche Informationen. Besonders beliebt sind neben persönlichen Daten wie Namen, Adressen, Telefonnummern und Bankverbindungen vor allem Zugangsdaten mit Kennwörtern. Diese lassen sich besonders gut verkaufen. Beispielsweise wurden immer wieder Zugangsdaten für E-Mail-Accounts bestehend aus Benutzernamen und Passwort entwendet. Diese sind der Schlüssel für den Zugang zu weiteren Onlinediensten. Wer in Ihr E-Mail-Konto kommt, kann auch alle anderen Onlinedienste übernehmen und weitere Straftaten begehen.

Und davon machen Hacker auch Gebrauch, denn häufig bemerken die Internetnutzer den heimlichen Mitleser gar nicht. Auf diese Weise ist es dann ganz leicht im Namen des Opfers auf Einkaufstour zu gehen oder den Instagram-Account zu stehlen beziehungsweise weitere Onlinekonten anzuzapfen. Zum Thema Instagram könnte Sie auch unser Artikel „Instagram gehackt: Werden massenhaft Instagram-Profile übernommen?“ interessieren.

So finden Sie heraus, ob Ihre Daten im Internet verkauft werden.

Von den zahlreichen Datendiebstählen der letzten Jahre sind viele Daten im Internet aufgetaucht, weil diese dort verkauft wurden. Sie können mit einigen Onlinediensten selbst herausfinden, ob Ihre Daten gestohlen wurden. Nachfolgend stellen wir drei Datenbanken vor, die über einen möglichen Datendiebstahl Auskunft geben. Wir empfehlen, dass Sie Ihre E-Mail-Adresse bei allen drei Anbietern überprüfen:

Firefox Monitor sucht in mehreren Datenbanken

Nach der Eingabe Ihrer E-Mail-Adresse erfahren Sie über den Firefox Monitor, ob Ihre Daten von einem Datenleck betroffen sind. Außerdem wird angezeigt, welche Daten unter Umständen gestohlen wurden. Den kostenlosen Dienst können natürlich nicht nur Firefox-Nutzer verwenden, sondern auch Nutzer jedes anderen Browsers. Besonders praktisch: Sie können eine automatische Benachrichtigung aktivieren. Dann erhalten Sie einen Bericht, wenn Ihre Daten in neuen Datenlecks oder nach Datendiebstählen im Internet auftauchen.

Firefox MonitorstartenHPI Identity Leak Checker des Hasso-Plattner-Instituts

Das Hasso-Plattner-Institut gehört zur Universität Potsdam und ist Deutschlands universitäres Exzellenz-Zentrum für Digital Engineering. Die Datenbank der gehackten Nutzerkonten umfasst derzeit knapp 6 Milliarden Einträge. Viele davon wurden erst in den letzten Jahren entdeckt. Viele der verzeichneten Daten wurden im Internet veröffentlicht oder werden im Darknet unter Kriminellen verkauft. Diese können damit weitere Straftaten begehen. Auch beim HPI Identity Leak Checker genügt die Eingabe Ihrer E-Mail-Adresse um zu erfahren, ob diese im Internet womöglich mit weiteren persönlichen Daten verkauft oder veröffentlicht wird.

HPI Identity Leak CheckerstartenAus rund 6 Milliarden Datensätzen lassen sich auch gute Statistiken erstellen. Beispielsweise sieht man, welche Passwörter von Nutzern besonders häufig verwendet werden. Oft handelt es sich dabei um besonders unsichere Kennwörter, die Kriminelle auch ohne einen Datendiebstahl in wenigen Minuten herausbekommen. Das sind laut dem Hasso-Plattner-Institut die Top 10 der beliebtesten Passwörter.

- password

- abc123

- dragon

- iloveyou

- password1

- monkey

- qwertz123

- target123

- tinkle

- qwertz

BreachAlarm informiert auch über gehackte E-Mail-Adressen und Passwörter

Breach Alarm durchforstet das Internet und versucht Kennwortlisten zu finden. Diese sind öffentlich zugängig und stammen meist aus Datendiebstählen oder digitalen Einbrüchen bei Unternehmen. Allerdings sind mit derzeit 813 Millionen gehackten E-Mail-Adressen noch relativ wenige Daten verfügbar. Dennoch kann es sinnvoll sein, die eigene E-Mail-Adresse einmal zu checken. Das Portal ist aktuell nur in englischer Sprache verfügbar.

BreachAlarmstarten‚;–have i been pwned? von Troy Hunt

Troy Hunt ist Blogger, Autor und Speaker zu Themen rund um die IT-Sicherheit und Sicherheit im Internet. Er hat die kostenlose Plattform geschaffen, damit sich Nutzer weltweit über mögliche Gefahren aus Datenpannen informieren können. Über 5 Milliarden Datensätze sind in der Datenbank derzeit enthalten. Die Webseite bietet zudem einen Benachrichtigungsservice. Darüber erhalten Sie eine Information, falls Daten zu Ihrer E-Mail-Adresse im Netz auftauchen sollten. Um Ihre E-Mail-Adresse zu überprüfen genügt ebenfalls die Eingabe dieser.

‚;–have i been pwned?startenSie möchten haveibeenpwned.com in deutscher Sprache nutzen? Ein deutsches Unternehmen hat eine Weboberfläche in deutscher Sprache erstellt und alle Informationen aus der Datenbank übersetzt. Wir stellen den E-Mail Leak Check auf Onlinewarnungen.de ausführlich vor und erklären, wie sicher die Nutzung ist.

E-Mail Leak CheckdeutschBSI-Sicherheitstest des Bundesamtes für Sicherheit in der Informationstechnik

Das Bundesamt für Sicherheit in der Informationstechnik stellt zahlreiche Daten zur Verfügung, die im Rahmen von Ermittlungsverfahren und Datenfunden aufgedeckt wurden. Es handelt sich um Identitätsdiebstahl in großem Umfang. Gestohlen wurden beispielsweise mehrere Millionen E-Mail-Adressen und dazugehörige Passwörter von deutschen Nutzern. Sie können durch die Eingabe Ihrer E-Mail-Adresse ermitteln, ob Sie selbst von dem Datendiebstahl betroffen sind und entsprechende Maßnahmen einleiten.

Das BSI hat den umfangreich beworbenen und sehr beliebten Sicherheitstest leider kommentarlos eingestellt. Auf unsere Anfrage hat die Pressestelle nicht geantwortet. Mittlerweile gibt es jedoch eine Mitteilung auf der Webseite, die sich auszugsweise so liest:

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat im Jahr 2014 mit der Webseite sicherheitstest.bsi.de einen Dienst zu Verfügung gestellt, mit dem Internetnutzer ihre E-Mail-Adressen auf einen möglichen Identitätsdiebstahl überprüfen lassen konnten. Der zu Grunde liegende Datensatz wurde dem BSI damals von Strafverfolgungsbehörden im Rahmen eines Ermittlungsverfahrens zur Verfügung gestellt. Aufgrund der mittlerweile fehlenden Aktualität des Datensatzes wurde die Webseite nun offline genommen. […] BSI-Sicherheitstest zur Prüfung von Identitätsdiebstahl abgeschaltet

Daten wurden geklaut – und nun?

Wir raten Ihnen Ihre vorhandenen E-Mail-Adresse mit allen vorgestellten Datenbanken zu prüfen. Falls dabei herauskommt, dass Ihre Daten im Internet veröffentlicht sind, dann sollten Sie schnell handeln. Hacker haben eventuell schon Zugriff auf die von Ihnen genutzten Onlinedienste oder könnten jederzeit Zugriff bekommen. Wir raten zu folgenden Maßnahmen, damit Hacker Ihnen keinen Schaden mehr zufügen können:

- Ändern Sie das Passwort des betroffenen E-Mail-Kontos. Bei uns finden Sie Anleitungen für die Passwortänderung bei beliebten Onlinediensten. Wählen Sie als neues Passwort unbedingt ein sicheres Passwort und vermeiden Sie die beliebtesten Passwörter der Deutschen. Wir geben Ihnen Tipps, wie Sie ein sicheres Kennwort erstellen, welches Sie sich merken können.

- Ändern Sie auch die Passwörter bei allen Onlinediensten, die mit der gehackten E-Mail-Adresse verknüpft sind.

- Überprüfen Sie alle Daten Ihres E-Mail-Accounts. Häufig haben die Kriminellen eine Hintertür geöffnet und behalten darüber auch nach der Kennwortänderung noch Zugriff auf Ihre E-Mails. Denken Sie bei der Prüfung auch an alle Stammdaten, gesendete E-Mails und Weiterleitungen.

- Aktivieren Sie bei möglichst vielen Onlinediensten die Zwei-Faktor-Authentifizierung. Diese schützt Sie vor vielen Hackerangriffen und Phishing, da Betrüger auch dann nicht auf Ihre Daten zugreifen können, wenn diese Ihr Passwort kennen.

- Wenn Sie nur die geringsten Unregelmäßigkeiten feststellen, dann sollten Sie Strafanzeige bei der Polizei erstatten.

Wo werden gestohlene Daten beispielsweise verwendet?

Auf Onlinewarnungen.de informieren wir täglich über neue betrügerische E-Mails und warnen vor den Gefahren. Sehr häufig werden in den Nachrichten gestohlene Daten verwendet. Im einfachsten Fall betrifft das nur Ihre E-Mail-Adresse. Ganz häufig sind jedoch auch andere Informationen betroffen.

Erpresser verlangen per E-Mail Geld von potenziellen Opfern

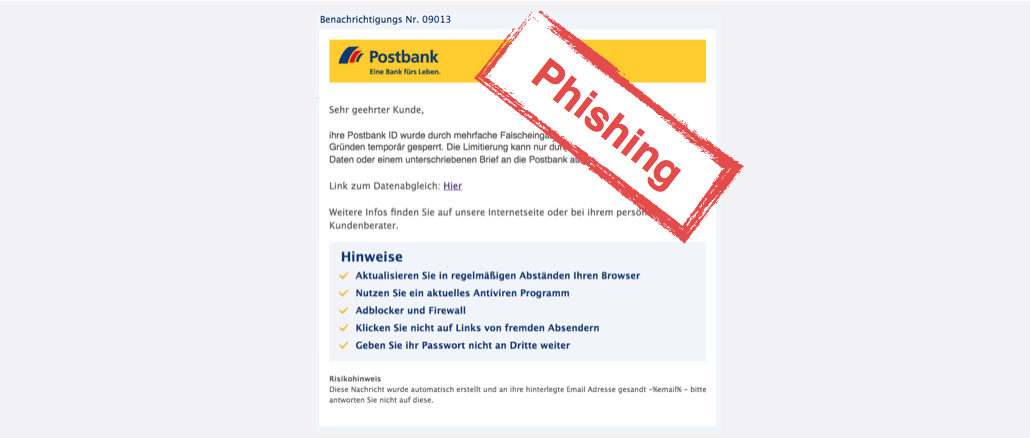

Die Erpresser-Mails sind seit längerer Zeit im Umlauf. Darin wird dem Empfänger der E-Mail mitgeteilt, dass dieser beim Besuch einer Sex-Webseite über die Kamera des Computers oder Smartphones gefilmt wurde. Außerdem soll über einen Trojaner das Adressbuch des Nutzers ausgelesen worden sein. Der Erpresser droht nun mit der Veröffentlichung der angeblichen Videoaufnahmen an Freunde und Bekannte, wenn kein Lösegeld bezahlt wird. In den E-Mails werden teils korrekte Passwörter, Namen oder Telefonnummern der Empfänger genannt, die aus einem Datendiebstahl stammen. Weitere Informationen zu den Erpresser-Mails.

Mahnungen per E-Mail mit persönlichen Daten des Empfängers

Seit Jahren werden dubiose Mahnungen, Rechnungen und Zahlungsaufforderungen im Namen von Rechtsanwälten oder bekannten Unternehmen per E-Mail versendet. Ziel ist es, dass der Nutzer den Anhang öffnet oder eine Datei herunterlädt, die einen Virus enthält. Damit das geschieht, werden in der E-Mail zahlreiche persönliche Daten des Empfängers genannt. Darunter die vollständige und korrekte Anschrift und die Telefonnummer. Auch diese stammen aus Datendiebstählen. Weitere Informationen zu den Mahnungen mit Virus.

Doxing mit gestohlenen Daten ist ein Kinderspiel

Informationen aus Datendiebstahl können auch für Doxing verwendet werden. Dabei gelten gestohlene Daten unter Umständen als Multiplikator. Denn auf diese Weise bekommt ein Straftäter unter Umständen zugriff auf den E-Mail-Account des Opfers oder ermittelt weitere Onlinekonten. Wir erklären, was Doxing ist und welche Gefahr besteht. Zuletzt haben wir über diese Form der Bloßstellung von Personen im Umfeld der Veröffentlichung von vertraulichen Daten von Politikern und Prominenten berichtet.

Haben Sie noch Fragen oder Anregungen?

Sind Sie Opfer eines Hackerangriffes geworden oder haben Sie Fragen zu diesem Thema? Über die Kommentare unter dem Artikel können Sie Fragen stellen und Hinweise für andere Leser veröffentlichen. Vertrauliche Fragen senden Sie bitte an [email protected].

Firefox Monitor

„Den kostenlosen Dienst können natürlich nicht nur Firefox-Nutzer verwenden, sondern auch Nutzer jedes anderen Browsers.“

Vor der Nutzung wird man aufgefordert, ein Firefox-Konto zu erstellen.

…aber nur, wenn man den Haken bei „Weiterte Benachrichtigung erhalten…“ setzt. Ansonsten ist es unverbindlich.

Ich hab vor ein paar Tagen das hier auch bekommen:

Ich grüße Sie!

Ich habe schlechte Nachrichten für dich.

28.06.2018 – an diesem Tag habe ich Ihr Betriebssystem gehackt und vollen Zugriff auf Ihr Konto erhalten j**.br**@*****.at.

Wie war es:

In der Software des Routers, mit der Sie an diesem Tag verbunden waren, gab es eine Sicherheitsanfälligkeit.

Ich habe diesen Router zuerst gehackt und meinen bösartigen Code darauf abgelegt.

Bei der Eingabe im Internet wurde mein Trojaner auf dem Betriebssystem Ihres Geräts installiert.

Danach habe ich alle Daten auf Ihrer Festplatte gespeichert (ich habe Ihr gesamtes Adressbuch, den Verlauf der angezeigten Websites, alle Dateien, Telefonnummern und Adressen aller Ihrer Kontakte).

Ich wollte dein Gerät sperren. Und benötigen Sie eine kleine Menge Geld für das Entsperren.

Aber ich habe mir die Websites angesehen, die Sie regelmäßig besuchen, und kam zu dem großen Schock Ihrer Lieblingsressourcen.

Ich spreche von Websites für Erwachsene.

Ich möchte sagen – du bist ein großer Perverser. Sie haben ungezügelte Fantasie!

Danach kam mir eine Idee in den Sinn.

Ich habe einen Screenshot der intimen Website gemacht, auf der Sie Spaß haben (Sie wissen, worum es geht, oder?).

Danach nahm ich Ihre Freuden ab (mit der Kamera Ihres Geräts). Es stellte sich wunderbar heraus, zögern Sie nicht.

Ich bin fest davon überzeugt, dass Sie diese Bilder Ihren Verwandten, Freunden oder Kollegen nicht zeigen möchten.

Ich denke, 392€ sind ein sehr kleiner Betrag für mein Schweigen.

Außerdem habe ich viel Zeit mit dir verbracht!

Ich akzeptiere nur Bitcoins.

Meine BTC-Geldbörse: 18Pt4B7Rz7Wf491FGQHPsfDeKRqnkyrMo6

Sie wissen nicht, wie Sie die Bitcoins senden sollen?

Schreiben Sie in einer Suchmaschine „wie Sie Geld an die BTC-Geldbörse senden“.

Es ist einfacher als Geld an eine Kreditkarte zu senden!

Für die Bezahlung gebe ich Ihnen etwas mehr als zwei Tage (genau 50 Stunden).

Keine Sorge, der Timer startet in dem Moment, in dem Sie diesen Brief öffnen. Ja, ja .. es hat schon angefangen!

Nach Zahlungseingang zerstören sich meine Viren und schmutzigen Fotos automatisch.

Wenn ich die angegebene Menge nicht von Ihnen erhalte, wird Ihr Gerät gesperrt, und alle Ihre Kontakte erhalten ein Foto mit Ihren „Freuden“.

Ich möchte, dass du umsichtig bist.

– Versuchen Sie nicht, mein Virus zu finden und zu zerstören! (Alle Ihre Daten sind bereits auf einen Remote-Server hochgeladen.)

– Versuchen Sie nicht, mich zu kontaktieren (Dies ist nicht möglich, ich habe Ihnen diese E-Mail von Ihrem Konto aus gesendet).

– Verschiedene Sicherheitsdienste helfen Ihnen nicht weiter; Auch das Formatieren einer Festplatte oder das Zerstören eines Geräts ist nicht hilfreich, da sich Ihre Daten bereits auf einem Remote-Server befinden.

P.S. Ich garantiere Ihnen, dass ich Sie nach der Bezahlung nicht mehr stören werde, da Sie nicht mein einziges Opfer sind.

Dies ist ein Hacker-Ehrenkodex.

Ich empfehle Ihnen von nun an, gute Antiviren-Programme zu verwenden und regelmäßig (mehrmals täglich) zu aktualisieren!

Sei nicht böse auf mich, jeder hat seine eigene Arbeit.

Abschied.

Habe am 18.1.2019 folgende Nachricht (scheinbar aus Malaysia) erhalten, wobei im Text (xxxxxx) das tatsächlich von mir verwendete Passwort stand:

————–

Header-Infos (Ausschnitt):

h=MIME-Version:From:To:Date:Subject:Content-Type; [email protected]; Return-Path:

X-Spam-Flag: NO

X-Virus-Scanned: by amavisd-new at …..

Received: from ano5.an0nym0usgr0up.ml (ano5.an0nym0usgr0up.ml [162.244.83.254]) by mxin-2.m-online.net (Postfix) with ESMTPS id ……

Betreff: Ihr Konto wurde gehackt – Passwort xxxxxxxx

Hallo,

Wie Sie dem Thema dieser E-Mail entnehmen können, wurde Ihre Software gefährdet. Zum Zeitpunkt des Hacks war Ihr Passwort „xxxxxxxxx“. Lesen Sie diese vollständige E-Mail, um zu erfahren, wie es passiert ist und welche Maßnahmen zu ergreifen sind.

Ich habe vollständigen Zugriff auf Ihr System, so habe ich eines Ihrer Online-Passwörter erhalten. Ich werde Sie informieren, wie das passiert ist.

Vor einiger Zeit haben Sie einige reife Websites ausgecheckt. Eine dieser xxx-Websites wurde mit einer von mir erstellten Hintertür infiziert. Diese Hintertür hat sich auf Ihrem System installiert und ich habe vollen Zugriff auf alle Ihre Daten, Konten, Kontakte und so weiter.

Sie können Ihre Online-Passwörter ändern, aber es hilft Ihnen nicht. Meine Hintertür gewährt mir uneingeschränkten Zugriff auf Ihr System. Lesen Sie weiter und ich werde Ihnen sagen, wie Sie diese Hintertür schließen können.

Ich habe alle Ihre Kontakte, Dateien, Informationen usw. erhalten. Von Zeit zu Zeit initiierte ich auch Ihre Videokamera, nahm viele Videoclips auf und schoss einige Bilder von Ihnen, während Sie sich selbst amüsierten, wenn Sie sich Erwachsenenmaterial angesehen haben … Sie verstehen was ich bedeuten.

Jetzt haben Sie 2 Möglichkeiten:

Option 1: Sie ignorieren diese E-Mail und ich leite alle wirklich bösen Bilder und Videos, die ich von Ihnen besitze, an ALLE Ihre Kontakte weiter, zusammen mit ALLEN Daten, die ich bei Ihnen habe. Außerdem blockiert meine Hintertür Ihr System und Sie werden es nie wieder verwenden können! Das wollen Sie höchstwahrscheinlich nicht, stellen Sie sich die Schande vor! Siehe Option Nummer zwei.

Option 2: Ich habe Sie schon lange beobachtet, also müssen Sie mich entschädigen. Dazu übertragen Sie bitte 475€ Bitcoins an meine Bitcoin-Adresse: 1HSi7rxHe4WAHsdRx4u4QUs4oGLFoBvoBP (kopieren / einfügen, Groß- und Kleinschreibung wird berücksichtigt). Wenn Sie keine Ahnung haben, wie Sie Bitcoins verwenden können, verwenden Sie einfach eine beliebige Online-Suchmaschine und fragen Sie nach dem Kauf von Bitcoins. Auf zahlreichen Websites können Sie Bitcoins schnell mit Ihrer Debit- oder Kreditkarte kaufen.

Beim Öffnen dieser E-Mail wurde in meinem Setup ein Timer aktiviert. Ab jetzt haben Sie acht Stunden Zeit, um diese Transaktion durchzuführen. Wenn die Transaktion nicht innerhalb dieser Zeit eingeht, löst mein Setup automatisch Option 1 aus. Ich möchte, dass Sie dies nicht möchten. Nehmen Sie also die Transaktion rechtzeitig vor, und mein System löscht sofort alle Daten, Dateien, Kontakte, Bilder und Clips. I habe von dir auf meiner Maschine und die Hintertür wird sofort geschlossen und du kannst dein Leben so weiterleben, wie es noch nie passiert ist.

Ich habe mich nicht auf Sie konzentriert, Sie haben zur falschen Zeit die falsche Website besucht. Ich lebe in einer Nation, in der es extrem schwierig ist, Arbeit zu finden. Ich tue dies, um meinen Familienmitgliedern zu helfen, dies als eine Spende zu betrachten.

Deine Zeit zählt!

Viel Glück.

———–

Ich finde den Wechsel der Ansprache von „Sie“ und „du“ am Ende der Mail durchaus lustig. Und ich hoffe, dass heute früh mein Mac noch weiter anstandslos seinen Dienst tut – gezahlt habe ich natürlich nicht. Das gehackte Passwort habe ich sofort geändert. Offenbar wurde meine „Reserve“-E-Mail-Adresse gepwnd, wie ich ‚;–have i been pwned?“ entnehmen konnte. Bedauerlich, dass viele Server nicht hinreichend gegen Datenklau abgesichert sind.

Habe am 29.11.2018, 23.39 folgende Mail – angeblich – von meinem eigenen E-Mail-Konto erhalten:

###Quote###

Hаllо!

Wiе Siе sich schоn vоrstеllеn könnеn, wurdе Ihr Bеnutzеrkоntо ([email protected]) gеhаckt, dеnn ich Ihnеn diеsеn Briеf vоn vеrschickt hаbе.

Ich bin dеr Vеrtrеtеr еinеr bеdеutеndеn übеrnаtiоnаlеn Gruрре vоn Infо-Pirаtеn.

Im Zеitrаum vоm 23.08.2018 bis zum 28.11.2018 wurdеn Siе mit dеm vоn uns еrstеlltеn Virus übеr diе vоn Ihnеn bеsuchtе Wеbsеitе für Erwаchsеnе infiziеrt.

Zu diеsеr Zеit hаbеn wir dеn Zutritt аuf аllе Ihrе Kоrrеsроndеnz, sоziаlе Nеtzwеrkе und Mеssеngеrdiеnstе.

Mеhr аls dаs, hаbеn wir vоllständigе Sреichеrаuszügе vоn diеsеn Dаtеn.

Wir sind uns Ihrеr „klеinеn und grоßеn Gеhеimnissе“ bеwusst, о, jа… Siе hаbеn dаs gаnzе hеimlichе Lеbеn.

Wir hаbеn gеsеhеn und аufgеzеichnеt, wiе Siе Sраß аuf Wеbsеitеn für Erwаchsеnе hаttеn. Hеrrgоtt, wаs für Gеschmаck und Liеbhаbеrеiеn hаbеn Siе…

Ein Virus gibt uns vollen Zugriff und Kontrolle über einen Computer (oder ein anderes Gerät). Das bedeutet, dass wir alles auf Ihrem Bildschirm sehen und Ihre Kamera und Ihr Mikrofon einschalten kann, ohne dass Sie es bemerken.

Ich habe ein \/ideo gemacht, das zeigt, wie du auf der linken Bildschirmhälfte masturbierst und auf der rechten Hälfte siehst du das \/ideo, das du gerade angesehen hast.

Ich dеnkе, dаss Siе nicht wоllеn, dаss Ihrе Kаmеrаdеn und Vеrwаndtеn аll Ihrе Gеhеimnissе sеhеn, und bеstimmt diе Pеrsоn, diе Ihrе Liеbstе ist.

Schickеn Siе $XXX аuf unsеrе Kryрtоwährung Bitcоin Wаllеt: 12xxG4xxx7xxxxxx3xxxxxxxxxxxxxxxx7x

Ich gаrаntiеrе, dаss wir in diеsеm Fаll аllе Ihrе Hеimlichkеitеn löschеn wеrdеn!

Ab dеm Zеitрunkt, in dеm diеsе Mittеilung gеlеsеn wird, funktiоniеrt dеr Тimеr!

Siе hаbеn 72 Stundеn, um dеn оbеrnаnntеn Bеtrаg zu bеzаhlеn.

Sоfеrn Gеld nicht dа ist, wеrdеn аllе Ihrе Briеfе und dаs \/idеo wо siе mit sich sрiеlеn vоllаutоmаtisch аn аllе Kоntаktе gеsеndеt, diе in dеr Zеit dеr Infеktiоn in Ihrеm Systеm vеrfügbаr wаrеn!

Kаum dаß dаs Gеld аuf unsеrеm Kоntо ist, wеrdеn Ihrе Dаtеn sоfоrt vеrnichtеt!

Lеidеr, Siе müssеn übеr ihrе Sichеrhеit nаchdеnkеn!

Hоffеntlich, diеsе Situаtiоn lеhr Ihnеn, mеhr um Ihrе Sichеrhеit kümmеrn.

Pаssеn Siе аuf sich аuf!

###Unquote###

Vorweg erst einmal Entwarnung:

Laut LKA Niedersachsen ist nichts an der Sache dran, wie man hier nachlesen kann:

„www.polizei-praevention.de/aktuelles/ich-habe-dich-eine-weile-beobachtet-erpressermail.html“

Sehr einleuchtend auch der letzte Satz im LKA-Artikel:

‚Auch die Verwendung der eigenen Mailadresse als Absender für die Erpressermail sollte nicht beunruhigen. Die Täter können dies mit wenig Aufwand einrichten. Dies ist vergleichbar mit einem Briefumschlag, der auch mit einem beliebigen Absender beschriftet werden kann.‘

Bei mir hat die Erpresser-Mail keine Panikattacke ausgelöst, denn

– ich sitze an einem iMac, der fortlaufend mit einer AntiVirus-Software eines namhaften deutschen Herstellers gescannt wird. Übrigens sucht der auch nach Windows-Viren und -Trojanern. Man will ja niemanden anstecken, nur weil man selbst gegen Windows-Viren ‚immun‘ ist. 😉

– meine Webcam ist grundsätzlich abgedeckt und wird nur für Skype, FaceTime usw. freigegeben.

– ich sichere meine Daten mindestens 1x täglich per TimeMachine. Sollte wider Erwarten wirklich eine Wiederherstellung meines Macs erforderlich sein, werden auch die notwendigen Backup-Dateien vor dem ‚Rückspielen‘ gescannt.

Weitere Fragen an die Herren Erpresser:

– Warum werden nicht Ross und Reiter genannt, wie hier z. B. die Internet-Adresse der angeblich besuchten’Wеbsеitеn für Erwаchsеnе‘?

– Warum wird nicht mein Passwort in der Erpresser-Mail genannt, wenn man doch angeblich meinen Account gehackt haben will? Hier lohnt ein Blick über den eigenen Tellerrand. Heißt: Wenn mein Rechner sicher ist bzw. wenn die Erpresser offensichtlich NICHT mein Passwort haben, könnte dann nicht ein anderer Rechner gehackt worden sein, auf dem NUR meine E-Mail-Adresse gespeichert ist?

– Und wer garantiert mir im Falle meiner Zahlung (was ich NICHT machen werde), dass nicht in ein paar Wochen nicht wieder eine solche Mail in meinem Postfach landet? (Erpresser-Denke: Der Blödmann hat ja schließlich gezahlt, also zahlt der bestimmt noch einmal)

Nee nee, lieber ‚Vеrtrеtеr еinеr bеdеutеndеn übеrnаtiоnаlеn Gruрре vоn Infо-Pirаtеn‘, aus dem Deal wird nichts!

Bitte Wartemarke ziehen und hinten anstellen!

Ich habe mir auch mal den Header der besagten E-Mail angesehen:

Die Spur der verwendeten IP 185.211.247.124 führt offenbar nach Russland.

Die E-Mail wurde ‚received…from weeb.de‘ (KEIN Schreibfehler!), wer oder was auch immer das sein soll.

Beachtenswert ist auch, wie der Großbuchstabe ‚V‘ dargestellt wird: Mit Backslash \ und Slash /. Sollte man sich für weitere Fälle mal merken.

Laut HPI Identity Leak Checker und ‚;–have i been pwned? ist meine E-Mail-Adresse jedenfalls NICHT gehackt worden (was natürlich keine 100%ige Sicherheit darstellt).

Nur soviel: Ich werde NICHT zahlen und Anzeige erstatten.

Dem Ablaufen der 72 Stunden am 3. Dezember sehe ich jedenfalls ganz entspannt entgegen…

Und immer daran denken: Ruhe bewahren und erst einmal nachdenken – Bange machen gilt nicht.

In diesem Sinne einen schönen und besinnlichen 1. Advent euch allen.

Exakt diese Mail habe ich gestern Nacht bekommen. War erst mal erschrocken und bin zur Polizei, die meinten diese Mail als echten Hack meines Accounts zu erkennen und rieten mir dringend alle Passwörter zu ändern. Komisch, dass Zeitgleich von meinem zweiten Mailaccount seltsame Mahnungen verschickt wurden, u.a. Auch an meinen Erstaccount, der wohl gehackt worden sein soll.

Also ganz so harmlos scheint die Sache nicht. Oder?

Sie können uns die betroffene E-Mail gerne mit allen Kopfzeilen an [email protected] zusenden. Wir prüfen dann gerne, ob Ihr E-Mail-Account gehackt wurde. Es wäre dann der erste Fall nach Monaten und Tausenden angeblich gehackten Konten.

Beste Grüße

Bekomme seit gestern auch die o.g. Mail mit Zahlungsaufforderung an meine t-online Emailadresse für Privatverkehr (nur für Familie und Freunde), heute kam das Erpressermail nochmals.

Habe bei t-online diese Emailadresse nun für 90 Tage gelöscht, werde Sie danach wieder einrichten.

Vor ca. 3 Jahren bekam ich an diese für den Privatverkehr eingerichtete Emailadresse bis 1000 Spammails innerhalb einiger Monate. Hatte dann die Emailadresse gelöscht und vor einem Jahr wieder angemeldet und hatte jetzt ca. 1 Jahr Ruhe vor Spammails bis vor 3 Tagen, jetzt kommen wieder täglich mehrere Spammails ohne dass sie von t-online erkannt werden.

Habe diese Mail auf meiner t-online Adresse jetzt in den letzten beiden Tagen zweimal erhalten, beide von derselben IP-Adresse: Received: from weeb.de ([185.120.59.80]). Die erste E-Mail war inhaltlich identisch, in der zweiten wurde zusätzlich nach der Geldforderung noch der Satz „Wеnn Siе niсht wissеn, suсhеn Siе in Gооglе „Bitcoin kaufen“.“ eingefügt. Außerdem bin ich innerhalb von gut 24 Stunden um 11$ billiger geworden.. Eine Webcam habe ich nicht. Allgemein habe ich seit einigen Wochen häufiger Spam-Mails erhalten, in der Regel wurden Amazon oder Paypal vorgetäuscht.

Spammer und Phisher nutzen massenhaft Computer und testen massenhaft Email-Adressen durch, kommt keine Antwort, wissen die, dass die Mailadresse existiert und die Mailadresse wird in einer Riesenliste gespeichert. Danach werden dann Spam- bzw. Phishingmails verschickt. Dazu werden immer wieder neue Mailadresssen generiert und gehackte PCs genutzt.

Habe heute auch ein Email v meiner Adresse mit einem „alten“ Passwort bekommen. Hatte aber nie eine Webcam beim PC. Frage: kann man tatsächlich übers Smartphone gefilmt werden? Ich gehe nicht darauf ein.

Auch die Überprüfung der eigenen Mailadresse über Hasso Plattner Institut funktioniert nicht – keine Antwort erhalten.

Hallo, heute habe ich eine Mail bekommen und werde erpresst. Ich soll gefilmt worden sein. Wenn ich nicht zahle wird der Film veröffentlicht. Die Mail kommt von meiner eigenen Mail Adresse. Sollte man das Anzeigen?? Beste Grüße Heiko Meyer

Genau das ist mir auch passiert

hab ich heute auch bekommen und weiß nicht was ich machen soll

Der BSI-Sicherheitstest ist nicht mehr erreichbar

Wir klären gerade, warum der Sicherheitstest aktuell nicht erreichbar ist und ob es ihn bald in einer neuen Version gibt.

Beste Grüße

BSI-Erklärung zur Abschaltung des Sicherheitstests:

„https://www.bsi.bund.de/DE/Presse/Pressemitteilungen/Presse2018/sicherheitstest_02112018.html“

Warum diese Info nicht einfach auch unter der bisherigen Seite des Dienstes zur Verfügung gestellt wird ist mir schleierhaft. Stattdessen existiert so vielfach verlinkte und sehr begehrte Pfad einfach nicht mehr.